| · | 10.05.2024 | Проект gittuf развивает систему криптографической защиты репозиториев Git (72 +11) |

|

Доступен выпуск проекта gittuf 0.4, развивающего иерархическую систему верификации содержимого репозиториев Git, позволяющую минимизировать риски в ситуации компрометации отдельных разработчиков, имеющих доступ к репозиторию. Gittuf предоставляет дополнительный слой безопасности к Git и набор утилит для управления ключами всех разработчиков, имеющих доступ к репозиторию, и расстановки правил доступа к веткам, тегам и отдельным файлам. Код проекта написан на языке Go и распространяется под лицензией Apache 2.0. Проект находится на стадии активного развития и имеет качество альфа-выпуска, подходящего для экспериментов, но пока не готового для рабочих внедрений.

Информация и артефакты, обеспечивающие дополнительную верификацию вносимых изменений, хранятся в хранилище объектов Git в отдельном специфичном для gittuf пространстве имён, что позволяет сохранить обратную совместимость с имеющимися инструментами и сервисами, включая GitHub и GitLab. При использовании инструментов без поддержки gittuf, репозиторий остаётся полностью доступен, но ограничена возможность расширенной верификации его целостности. Архитектура gittuf базируется на проверенных элементах фреймворка TUF (The Update Framework), применяемого для защиты процессов формирования обновлений в таких проектах, как Docker, Fuchsia, AGL (Automotive Grade Linux) и PyPI. Модель верификации в gittuf основана на применении иерархической системы распространения доверия. Корень доверия (root of trust) принадлежит владельцу репозитория, который может генерировать ключи для участников разработки и определять правила, в соответствии с которыми созданные ключи могут применяться. Gittuf позволяет создавать гибкие гранулированные правила, определяющие полномочия каждого разработчика и область репозитория, в которой он имеет возможность вносить изменения. Например, разработчик может быть авторизован для создания тегов, внесения изменений в определённые ветки или изменения только отдельных файлов в репозитории. Разработчики и вносимые ими изменения идентифицируются по ключам и цифровым подписям. Gittuf позволяет генерировать новые ключи, безопасно распространять ключи, осуществлять периодическую ротацию ключей, отзывать скомпрометированные ключи, управлять списками доступа (ACL) и пространствами имён в Git-репозиториях. Gittuf также выполняет ведение эталонного лога всех изменений (RSL - Reference State Log), целостность и защита от искажения задним числом в котором обеспечивается при помощи древовидной структуры "дерево Меркла" (Merkle Tree) - каждая ветка верифицирует все нижележащие ветки и узлы благодаря древовидному хешированию (имея конечный хеш, пользователь может удостовериться в корректности всей истории операций, а также в корректности прошлых состояний). Для верификации цифровых подписей коммитов и тегов владелец репозитория формирует и распространяет открытые ключи, которые напрямую ассоциированы с репозиторием. Для противодействия продвижению злоумышленниками изменений, созданных после получения доступа к ключам для формирования цифровых подписей отдельных разработчиков, применяются механизмы отзыва и замены ключей. Ключи имеют ограниченное время жизни и требуют постоянного обновления для защиты от формирования подписи старыми ключами.

| ||

|

Обсуждение (72 +11) |

Тип: Программы |

| ||

| · | 10.05.2024 | Выпуск Xpra 6.0, аналога утилиты screen для GUI. Развитие Wprs, реализации Xpra для Wayland (70 +32) |

|

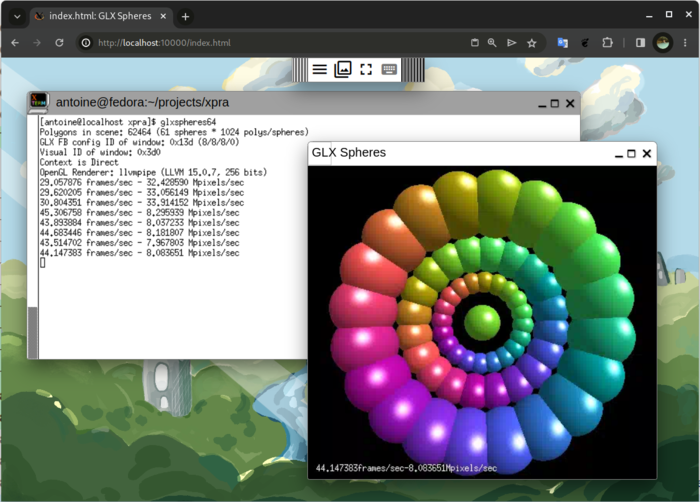

Опубликован выпуск проекта Xpra 6.0, развивающего подобие утилит screen и tmux для работы с графическими приложениями. Xpra позволяет запустить X11-приложения на локальной или удалённой системе, отсоединить сеанс, не завершая выполнение программ, и вернуться к работе с приложениями через какое-то время или продолжить работу с другого хоста (можно начать работу с программой на одной машине и продолжить на другой). Например, Xpra позволяет запустить графическое приложение на внешнем Linux-сервере и отобразить содержимое на экране текущей рабочей станции, функционирующей под управлением Linux, Windows или macOS. Код проекта написан на языке Python и распространяется под лицензией GPLv2+.

Возможно как подключение к имеющимся сеансам рабочего стола, так и создание новых сеансов для организации работы с графическими Linux-программами в окружениях Windows и macOS. Более того, в Xpra имеется встроенный HTML5-клиент, позволяющий подключаться к сеансам через браузер. Кроме доступа к окнам в Xpra реализована поддержка многих сопутствующих возможностей рабочих столов, таких как трансляция звука на удалённую систему, проброс принтеров и web-камер, организация доступа к буферу обмена, поддержка синхронизации состояния системного лотка и уведомлений. Имеются встроенные функции для передачи и синхронизации файлов между системами.   Среди новых возможностей, появившихся в версии Xpra 6.0, можно отметить поддержку архитектуры riscv64, переход на использование базового профиля OpenGL, добавление отдельного клиента для GNOME, реализацию команды "xpra configure" для упрощения настройки параметров Gstreamer, ускорение операций mmap, упрощение быстрого отключения расширенных возможностей для трансляции звука и видео, добавление поддержки виртуальных рабочих столов Windows 10. Дополнительно можно отметить проект wprs, который развивает аналог Xpra для систем на базе Wayland. Wprs позволяет запускать на локальной или внешней системе приложения, использующие Wayland, и возобновлять работу с ними на других системах. Через привлечение XWayland также обеспечивается возможность запуска приложений, собранных для X11. Для работы на удалённой системе необходимо запустить фоновый процесс wprsd, после чего на той системе можно запускать приложения с других компьютеров, используя команды "wprs run", "wprs detach" и "wprs attach". Код wprs написан на языке Rust и распространяется под лицензией Apache 2.0. Процесс wprsd включает реализацию композитного сервера Wayland, основанного на библиотеке Smithay и вместо отрисовки на экран выполняющего сериализацию сеанса Wayland для его передачи на другую систему. Сеанс воссоздаётся при помощи утилиты wprsc c реализацией Wayland-клиента на базе Smithay Client Toolkit. Для авторизации доступа и организации канала связи используется SSH. Из ограничений wprs отмечается поддержка только базового протокола Wayland и расширений XDG shell, что, например, не позволяет задействовать аппаратное ускорение отрисовки и dmabuf. Также пока не поддерживается трансляция событий от сенсорных экранов/тачпадов и ограничены возможности интерфейса Drag&drop.

| ||

|

Обсуждение (70 +32) |

Тип: Программы |

| ||

| · | 10.05.2024 | Предложение по включению режима TCP_NODELAY по умолчанию (125 +31) |

|

Марк Брукер (Marc Brooker), инженер из компании Amazon Web Services (AWS), разобрал заблуждения, связанные с повышением эффективности передачи мелких сообщений при использовании

алгоритма Нейгла, применяемого по умолчанию в TCP/IP стеке. Рекомендации сводятся к отключению по умолчанию алгоритма Нейгла, что в контексте отдельных приложений можно сделать через выставление опции TCP_NODELAY для сетевых сокетов при помощи вызова setsockopt, что уже давно делается в таких проектах, как Node.js и curl.

Алгоритм Нейгла позволяет агрегировать мелкие сообщения для снижения трафика - приостанавливает отправку новых сегментов TCP до получения подтверждения о приёме ранее отправленных данных. Например, без применения агрегирования при отправке 1 байта, дополнительно отправляется 40 байтов с TCP и IP заголовками пакета. В современных условиях использование алгоритма Нейгла приводит к заметному возрастанию задержек, неприемлемых для интерактивных и распределённых приложений. Приводится три основных довода в пользу использования по умолчанию опции TCP_NODELAY, отключающей алгоритм Нейгла:

| ||

|

Обсуждение (125 +31) |

Тип: Тема для размышления |

| ||

| · | 09.05.2024 | Выпуск Nebula 1.9, системы для создания оверлейных P2P-сетей (38 +6) |

|

Опубликован выпуск проекта Nebula 1.9, предлагающего инструментарий для построения защищённых оверлейных сетей, позволяющих объединить территориально разделённые хосты в отдельную изолированную сеть, работающую поверх глобальной сети. Проект предназначен для создания своих собственных оверлейных сетей для любых нужд, например, для объединения корпоративных компьютеров в разных офисах, серверов в разных ЦОД или виртуальных окружений у разных облачных провайдеров. Код написан на языке Go и распространяется под лицензией MIT. Проект основан компанией Slack, развивающей одноимённый корпоративный мессенджер. Поддерживается работа в Linux, FreeBSD, macOS, Windows, iOS и Android.

Узлы в сети Nebula взаимодействуют друг с другом напрямую в режиме P2P - по мере появления необходимости передачи данных между узлами динамически создаются прямые VPN-соединения. Идентичность каждого хоста в сети подтверждается цифровым сертификатом, а подключение к сети требует прохождения аутентификации - каждый пользователь получает сертификат, подтверждающий IP-адрес в сети Nebula, имя и членство в группах хостов. Сертификаты подписываются внутренним удостоверяющим центром, развёртываемым создателем каждой отдельной сети на своих мощностях и применяемым для заверения полномочий хостов, имеющих право подключения к конкретной оверлейной сети, привязанной к удостоверяющему центру. Для создания аутентифицированного защищённого канала связи в Nebula применяется собственный туннельный протокол, основанный на протоколе обмена ключами Диффи—Хеллмана и шифре AES-256-GCM. Реализация протокола базируется на готовых и проверенных примитивах, предоставляемых фреймворком Noise, который также применяется в таких проектах, как WireGuard, Lightning и I2P. Утверждается, что проект прошёл независимый аудит безопасности. Для обнаружения других узлов и координации подключении к сети создаются специальные узлы "lighthouse", глобальные IP-адреса которых фиксированы и известны участникам сети. У узлов-участников нет привязки к внешнему IP-адресу, они идентифицируются по сертификатам. Владельцы хостов самостоятельно не могут внести изменения в подписанные сертификаты и в отличие от традиционных IP-сетей не могут притвориться другим хостом простой сменой IP-адреса. При создании туннеля идентичность хоста подтверждается индивидуальным закрытым ключом. Создаваемой сети выделяется определённый диапазон интранет адресов (например, 192.168.10.0/24) и осуществляется связывание внутренних адресов с сертификатами хостов. Предоставляются различные механизмы для обхода трансляторов адресов (NAT) и межсетевых экранов. Возможна организации маршрутизации через оверлейную сеть трафика сторонних хостов, не входящих в сеть Nebula (unsafe route). Из участников оверлейной сети могут формироваться группы, например, для разделения серверов и рабочих станций, к которым применяются отдельные правила фильтрации трафика. Поддерживается создание межсетевых экранов для разделения доступа и фильтрации трафика между узлами в оверлейной сети Nebula. Для фильтрации применяются ACL с привязкой тегов. Каждый хост в сети может определять собственные правила фильтрации по хостам, группам, протоколам и сетевым портам. При этом хосты фильтруются не по IP-адресам, а по заверенным цифровой подписью идентификаторам хоста, которые невозможно подделать без компрометации удостоверяющего центра, координирующего работу сети. В новом выпуске:

| ||

|

Обсуждение (38 +6) |

Тип: Программы |

| ||

| · | 08.05.2024 | Red Hat представил дистрибутив RHEL AI и режим сборки RHEL на базе OSTree и bootc (55 +7) |

|

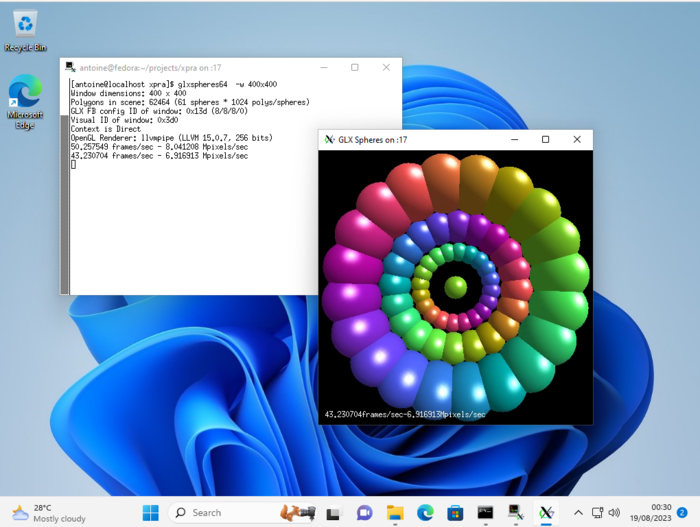

Компания Red Hat представила дистрибутив Red Hat Enterprise Linux AI (RHEL AI), который специально адаптирован для выполнения задач машинного обучения и призван упростить создание серверных решений, использующих большие диалоговые модели. В состав входит подборка инструментов и фреймворков для машинного обучения, а также драйверы для использования различных аппаратных ускорителей AMD, Intel и NVIDIA, и компоненты для задействования возможностей серверов Dell, Cisco, HPE, Lenovo и SuperMicro, оптимизированных для AI-систем.

RHEL AI предназначен для разработки, тестирования и выполнения систем машинного обучения на базе большой языковой модели Granite, открытой компанией IBM под лицензией Apache 2.0, способной учитывать при генерации текста до 4 тысячи токенов и охватывающей 7 миллиардов параметров. Для взаимодействия с моделью Granite в дистрибутив интегрирован открытый инструментарий InstructLab, поддерживающий методологию LAB (Large-scale Alignment for chatBots) для подгонки под свои нужды и оптимизации моделей, а также для добавления дополнительных знаний и реализации новых навыков в предварительно натренированных моделях. Платформа может применяться для разработки AI-приложения для корпоративных нужд и для внедрения сервисов для генерации контента, создания диалоговых систем и интеграции в приложения виртуальных ассистентов, поддерживающих такие навыки, как возможность отвечать на вопросы на естественном языке, решать математические задачи, генерировать осмысленный текст на заданную тему, составлять краткое изложение содержимого, исправлять ошибки в тексте, выполнять рерайтинг другими словами, помогать в написании кода на различных языках программирования, формировать письма и документы по шаблону.  Кроме того, компания Red Hat представила новый режим для создания и управления системными образами на базе Red Hat Enterprise Linux - "image mode", который позволяет использовать для развёртывания операционной системы инструменты и технологии, применяемые для создания и запуска контейнеров приложений. Новый режим манипулирует монолитными системными образами, формируемыми при помощи инструментария rpm-ostree и обновляемыми атомарно без разбивки на отдельные пакеты. Сборки могут формироваться в виде образов в форматах OCI (как в Docker), ISO, QCOW2, AMI, VMI и VMDK. Содержимое образа выбирается через редактирование файла Containerfile. Для создания и управления образами могут использоваться стандартные инструменты управления контейнерами, такие как Podman и OpenShift Container Platform. Для установки образов может применяться как штатный инсталлятор Anaconda, так и инструментарий bootc-image-builder, позволяющий сконвертировать образ контейнера в загрузочный дисковый образ. Для обновления загрузочных образов контейнеров, которые поставляются с ядром Linux и способны загружаться по аналогии с обычными сборками системы, применяется инструментарий bootc.

| ||

|

Обсуждение (55 +7) |

Тип: К сведению |

| ||

| · | 07.05.2024 | Релиз набора компиляторов GCC 14 (180 +44) |

|

После года разработки опубликован релиз свободного набора компиляторов GCC 14.1, первый значительный выпуск в новой ветке GCC 14.x. В соответствии со схемой нумерации выпусков, версия 14.0 использовалась в процессе разработки, а незадолго до выхода GCC 14.1 уже ответвилась ветка GCC 15.0, на базе которой будет сформирован следующий значительный релиз GCC 15.1.

Основные изменения:

| ||

|

Обсуждение (180 +44) |

Тип: Программы |

| ||

| · | 07.05.2024 | Атака TunnelVision, позволяющая перенаправить VPN-трафик через манипуляции с DHCP (128 +19) |

|

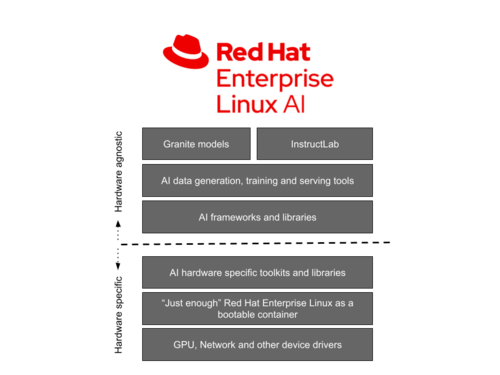

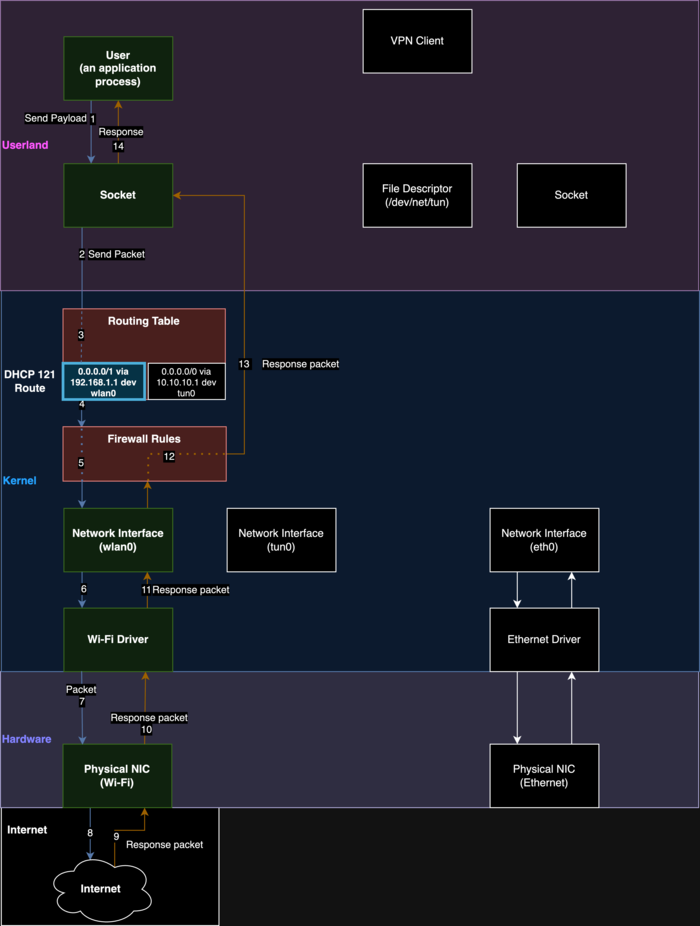

Вниманию публики предложен метод атаки TunnelVision, позволяющий при наличии доступа к локальной сети или контроля над беспроводной сетью, осуществить перенаправление на свой хост трафика жертвы в обход VPN (вместо отправки через VPN, трафик будет отправлен в открытом виде без туннелирования на систему атакующего). Проблеме подвержены любые VPN-клиенты, не использующие изолированные пространства имён сетевой подсистемы (network namespace) при направлении трафика в туннель или не выставляющие при настройке туннеля правила пакетного фильтра, запрещающие маршрутизацию VPN-трафика через имеющиеся физические сетевые интерфейсы.

Суть атаки в том, что атакующий может запустить свой DHCP-сервер и использовать его для передачи клиенту информации для изменения маршрутизации. В частности, атакующий может воспользоваться предоставляемой в протоколе DHCP опцией 121 (RFC-3442, принят в 2002 году), предназначенной для передачи сведений о статических маршрутах, для внесения изменений в таблицу маршрутизации на машине жертвы и направления трафика в обход VPN. Перенаправление осуществляется через выставления серии маршрутов для подсетей с префиксом /1, которые имеют более высокий приоритет, чем применяемый по умолчанию маршрут с префиксом /0 (0.0.0.0/0), соответственно трафик вместо выставленного для VPN виртуального сетевого интерфейса, будет направлен через физический сетевой интерфейс на хост атакующего в локальной сети. Атака может быть осуществлена в любых операционных системах, поддерживающих 121 опцию DHCP, включая Linux, Windows, iOS и macOS, независимо от используемого протокола VPN (Wireguard, OpenVPN, IPsec) и набора шифров. Платформа Android атаке не подвержена, так как не обрабатывает опцию 121 в DHCP. При этом атака позволяет получить доступ к трафику, но не даёт возможность вклиниться в соединения и определить содержимое, передаваемое с использованием защищённых протоколов уровня приложений, таких как TLS и SSH, например, атакующий не может определить содержимое запросов по HTTPS, но может понять к каким серверам они отправляются. Для защиты от атаки можно запретить на уровне пакетного фильтра отправку пакетов, адресованных в VPN-интерфейс, через другие сетевые интерфейсы; блокировать DHCP-пакеты с опцией 121; использовать VPN внутри отдельной виртуальной машины (или контейнера), изолированной от внешней сети, или применять специальные режимы настройки туннелей, использующие пространства имён в Linux (network namespace). Для экспериментов с проведением атаки опубликован набор скриптов.

Можно отметить, что идея локального изменения маршрутизации не нова и ранее обычно использовалась в атаках, нацеленных на подмену DNS-сервера. В похожей атаке TunnelCrack, в которой перенаправление трафика осуществлялось через замену шлюза по умолчанию, проблема затрагивала все проверенные VPN-клиенты для iOS, в 87.5% VPN-клиентов для macOS, 66.7% для Windows, 35.7% для Linux и 21.4% для Android. В контексте VPN и DHCP метод также упоминался ранее, например, ему посвящён один из докладов на прошлогодней конференции USENIX 2023 (исследование показало, что 64.6% из 195 протестированных VPN-клиентов подвержены атаке). Для подстановки маршрутов ранее также предлагалось использовать специально оформленный USB-брелок, симулирующий работу сетевого адаптера, который при подключении к компьютеру при помощи DHCP объявляет себя в качестве шлюза. Кроме того, при наличии контроля за шлюзом (например, при подключении жертвы к контролируемой атакующим беспроводной сети) была разработана техника подстановки пакетов в туннель, воспринимаемых в контексте сетевого интерфейса VPN. Потоки данных при использовании VPN:  Потоки данных после совершения атаки:

| ||

|

Обсуждение (128 +19) |

Тип: Проблемы безопасности |

Интересно

| ||

| · | 06.05.2024 | Выпуск Lacmus 1.0.0, инструмента для поиска пропавших людей (78 +44) |

|

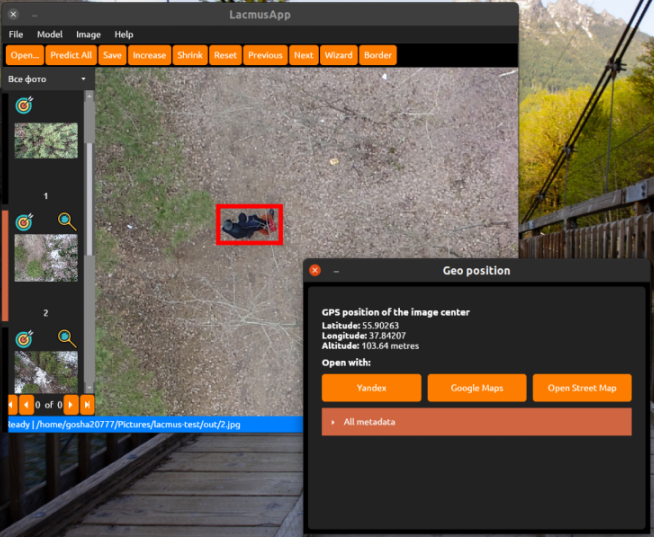

Состоялся релиз программы Lacmus 1.0 "Furious Vaporization". Проект представляет собой кроссплатформенное решение для автоматизации поиска и спасения пропавших людей с помощью алгоритмов компьютерного зрения и AI. Проект написан на языке C# и распространяется под лицензией GPLv3, а его разработка велась более пяти лет в тесном контакте с сообществом поисково-спасательных отрядов.

Программный комплекс Lacmus позволяет осуществлять автоматизированный поиск по фотографиям, отснятым с БПЛА, помогает выявлять снимки, на которых присутствует потерявшийся человек, и предоставляет пользователю координаты искомого объекта. Работа программы основана на применении нейронных сетей и алгоритмов компьютерного зрения для распознавания людей на снимках с БПЛА, что позволяет увеличить эффективность поисковых операций, сократить время на их проведение и, в конечном итоге, повысить вероятность успешного спасения потерявшихся людей.  Программа поддерживает различные операционные системы, включая Linux, Windows и macOS, и обеспечивает возможность использования различных типов графических ускорителей, таких как GPU NVIDIA, Intel, AMD, NPU и TPU, для оптимизации работы нейронных сетей. Для пользовательского интерфейса используется кроссплатформенный фреймворк AvaloniaUI, а для запуска моделей машинного обучения применяется ONNX Runtime и легковесная версия TensorFlow. Модели компьютерного зрения распространяются в виде подключаемых модулей, которые можно скачать в каталоге ML-моделей в окне настроек программы, притом каждый такой плагин содержит в себе необходимые зависимости, избавляя конечного пользователя от установки дополнительных зависимостей и библиотек. В качестве основных архитектур нейронных сетей используются YOLOv5 и RetinaNet. Проект развивается при поддержке ассоциации Lacmus Foundation, которая занимается открытыми исследованиями в области поиска и спасения пропавших людей. Организация не имеет юридических структур и основана на добровольных началах. Статистика говорит о том, что ежегодно в мире тысячи людей пропадают без вести. Проект Lacmus призван быть лакмусовой бумажкой (за что и получил своё название) в решении этой проблемы, обеспечивая поисковым и спасательным службам современные средства для эффективного выполнения их задач и спасения как можно большего числа жизней.

| ||

| · | 06.05.2024 | Фонд СПО объявил обладателей ежегодной премии за вклад в развитие свободного ПО (45 +9) |

|

На конференции LibrePlanet 2024 состоялась церемония награждения, на которой объявлены лауреаты ежегодной премии "Free Software Awards 2023", учрежденной Фондом свободного ПО (FSF) и присуждаемой людям, внесшим наиболее значительный вклад в развитие свободного ПО, а также социально значимым свободным проектам. Победители получили памятные пластинки и грамоты (премия FSF не подразумевает денежного вознаграждения).

Премию за продвижение и развитие свободного ПО получил Бруно Хайбле (Bruno Haible), сопровождающий проект Gnulib, развивающий коллекцию типового кода для совместного использования в различных пакетах GNU. Бруно также является одним из создателей CLISP, реализации языка LISP, и участником разработки GNU M4, Automake, libiconv и gettext.  В номинации, вручаемой проектам, принёсшим значительную пользу обществу и способствовавшим решению важных социальных задач, награда присуждена французскому проекту code.gouv.fr, который помогает государственным учреждениям в переходе на использование свободного и открытого ПО, а также занимается сопровождением процессов открытия кода проектов, разработанных в госучреждениях.  В номинации за выдающийся вклад нового участника в развитие свободного ПО, которая присуждается новичкам, первый вклад которых показал заметную приверженность движению свободного ПО, премию получил Ник Логоззо (Nick Logozzo), студент Университета штата Нью-Йорк в Стони-Бруке, развивающий набор приложений Nickvision для GNOME, написанных на C# с использованием GTK 4 и libadwaita. Среди проектов Ника программа Parabolic для загрузки видео/аудио из Web и просмотра YouTube без выполнения кода на JavaScript (обвязка над утилитой yt-dlp), система тэгирования музыки Tagger, система управления финансами Denaro, визуализатор звука Cavalier и FlatpakGenerator, генератор Flatpak-файлов для проектов на C#.  Список прошлых победителей:

Премию за развитие социально значимых свободных проектов получили организации и сообщества: GNU Jami (2022), SecuRepairs (2021), CiviCRM (2020), Let's Encrypt (2019), OpenStreetMap (2018), Public Lab (2017), SecureDrop (2016), Library Freedom Project (2015), Reglue (2014), GNOME Outreach Program for Women (2013), OpenMRS (2012), GNU Health (2011), Tor Project (2010), Internet Archive (2009), Creative Commons (2008), Groklaw (2007), Sahana (2006) и Wikipedia (2005).

| ||

|

Обсуждение (45 +9) |

Тип: К сведению |

| ||

| · | 06.05.2024 | Выпуск децентрализованной видеовещательной платформы PeerTube 6.1 (60 +25) |

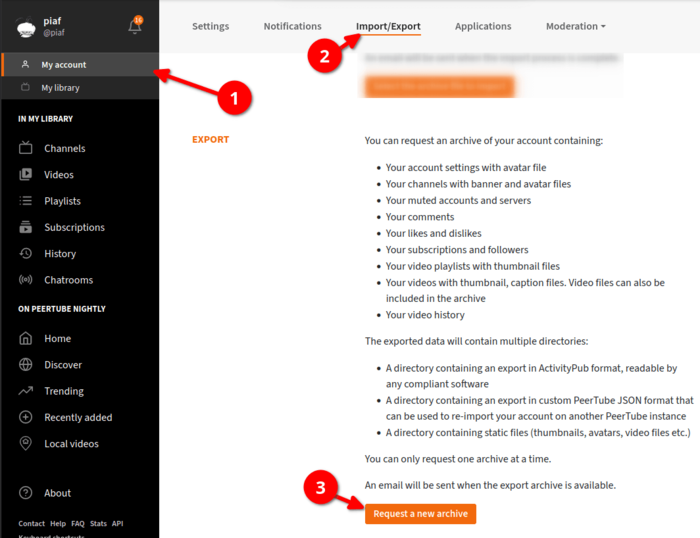

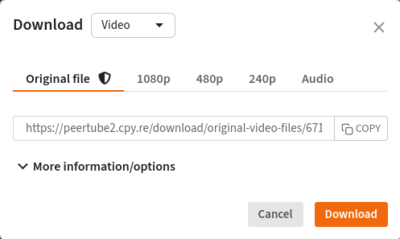

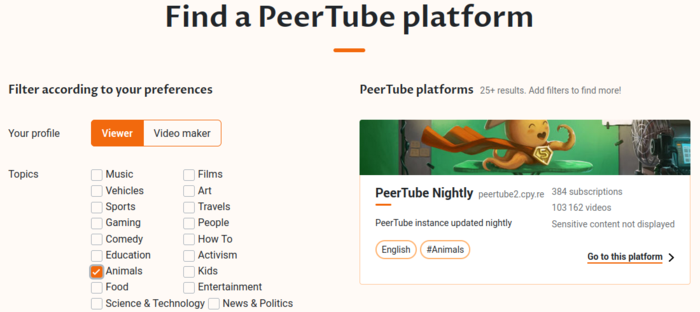

Состоялся выпуск децентрализованной платформы для организации видеохостинга и видеовещания PeerTube 6.1. PeerTube предлагает независимую от отдельных поставщиков альтернативу YouTube, Dailymotion и Vimeo, использующую сеть распространения контента на базе P2P-коммуникаций и связывания между собой браузеров посетителей. Наработки проекта распространяются под лицензией AGPLv3.

Платформа PeerTube изначально была основана на применении BitTorrent-клиента WebTorrent, запускаемого в браузере и использующего технологию WebRTC для организации прямого P2P-канала связи между браузерами. Позднее вместо WebTorrent был задействован протокол HLS (HTTP Live Streaming) в связке с WebRTC, позволяющий адаптивно управлять потоком в зависимости от полосы пропускания. Для объединения разрозненных серверов с видео в общую федеративную сеть, в которой посетители участвуют в доставке контента и имеют возможность подписки на каналы и получения уведомлений о новых видео, задействован протокол ActivityPub. Предоставляемый проектом web-интерфейс построен с использованием фреймворка Angular. Федеративная сеть PeerTube образуется как содружество связанных между собой небольших серверов хостинга видео, на каждом из которых имеется свой администратор и могут быть приняты свои правила. Каждый сервер с видео выполняет роль BitTorrent-трекера, на котором размещены учётные записи пользователей данного сервера и их видео. Идентификатор пользователя формируются в форме "@имя_пользователя@домен_сервера". Передача данных при просмотре осуществляется непосредственно из браузеров других посетителей, просматривающих контент. Если видео никто не просматривает, отдача организуется сервером, на который изначально загружено видео (используется протокол WebSeed). Помимо распределения трафика между пользователями, просматривающими видео, PeerTube также позволяет узлам, запущенным авторами для первичного размещения видео, кэшировать видео других авторов, формируя распределённую сеть не только из клиентов, но и из серверов, а также обеспечивая отказоустойчивость. Имеется поддержка потокового вещания (live streaming) с доставкой контента в режиме P2P (для управления стримингом могут использоваться типовые программы, такие как OBS). Для начала вещания через PeerTube пользователю достаточно загрузить на один из серверов видеоролик, описание и набор тегов. После этого ролик станет доступен во всей федеративной сети, а не только с сервера первичной загрузки. Для работы с PeerTube и участия в распространении контента достаточно обычного браузера и не требуется установка дополнительного ПО. Пользователи могут отслеживать активности в выбранных видеоканалах, подписавшись на интересующие каналы в федеративных социальных сетях (например, в Mastodon и Pleroma) или через RSS. Для распространения видео с использованием P2P-коммуникаций пользователь также может добавить на свой сайт специальный виджет со встроенным web-плеером. В настоящее время для размещения контента функционирует 1126 серверов, поддерживаемых разными добровольцами и организациями. Если пользователя не устраивают правила размещения видео на определённом сервере PeerTube, он может подключиться к другому серверу или запустить свой собственный сервер. Для быстрого развёртывания сервера предоставляется преднастроенный образ в формате Docker (chocobozzz/peertube).

| ||

|

Обсуждение (60 +25) |

Тип: Программы |

| ||

| · | 05.05.2024 | Лидер проекта NixOS вышел из управляющего совета после угрозы создания форка (231 –15) |

|

Элко Долстра (Eelco Dolstra), автор пакетного менеджера Nix, объявил об уходе с поста главы управляющего совета некоммерческой организации NixOS Foundation, обеспечивающей поддержку инфраструктуры, управляющей финансовыми потоками и решающей юридические вопросы проекта NixOS. Решение принято после публикации коллективного открытого письма с критикой действий Элко и опасениями за будущее Nix и NixOS. Изначально письмо опубликовано анонимными авторами, но после его размещения под ним подписалось 160 человек.

В опубликованном открытом письме упоминается кризис лидерства в проекте и неспособность текущего руководства должным образом реагировать на проблемы сообщества, что приводит к тому, что эти проблемы в течение многих лет остаются нерешёнными. В частности, отмечается неспособность руководства сформировать и отстаивать ценности, которых должно придерживаться сообщество, а также привлекать к ответственности участников за недостойное поведение. По мнению авторов открытого письма, в сообществе сложилась токсичная культура и руководство NixOS Foundation бездействует и ничего не делает для её искоренения. Утверждается, что возникновение подобной токсичной культуры, которая угрожает жизнеспособности проекта, является следствием модели поведения Элко Долстра как лидера, который подрывает авторитет других участников, отказывается делегировать другим полномочия, игнорирует проблемы сообщества и поддерживает конфликты интересов (например, недовольство касается недостаточной поддержки представителей маргинальных групп, а также подозрений в продвижении интересов компании Determinate Systems, в которой он является соучредителем). В письме говорится, что проект достиг переломного момента, после которого дальнейшее бездействие может привести к потере доверия, прекращению корпоративной поддержки, уходу части участников, а также к распаду наиболее активного ядра сообщества и развалу команды модераторов. Подписавшие письмо выразили готовность поддержать форк проекта, в случае если Элко Долстра не сложит с себя полномочия. Элко вменяется оказание давления на остальных членов управляющего совета и управляющие разработкой команды с целью отмены определённых решений. Например, после выработки консенсуса относительно возможности сообщества накладывать вето на спонсоров конференции NixCon, Элко Долстра, будучи единственным несогласным, инициировал повторное рассмотрение этого вопроса (активисты из сообщества пытались недопустить участие компании Anduril, использующей NixOS, из-за выполнения военных заказов). Из примеров злоупотребления имеющейся властью для отмены решений, которые должны приниматься совместно, также упоминаются отказы Долстра предоставить права на рецензирование кода для давних участников и блокирование внесения изменения в систему сборки, согласованного в рамках RFC. Также упоминается, что из-за нерегламентируемой правилами власти команда модераторов чувствует себя бессильной и опасается, что её авторитет может быть подорван действиями Элко Долстра. В ответ на письмо Элко Долстра опубликовал заявление, в котором пояснил, что в последние годы он почти не участвует в управлении Nixpkgs и NixOS и передал управление другим членам сообщества, на которых у него теперь не больше влияния, чем у любого другого активного участника. Формально он обладает полномочиями, не большими, чем у других членов управляющего совета NixOS Foundation, а с января не входит в комитет, принимающий RFC. Дополнительно подчёркивается, что сообщество самоорганизовано и организация NixOS Foundation никаким образом не контролирует его и не управляет им. Что касается вопроса о спонсорах и участниках NixCon, то Элко отстаивает недопустимость дискриминации и считает вредным отказ от поддержки тех, кто приносит пользу проекту - у каждого свой взгляд на этику и свои ценности, кто-то одобряет деятельность Anduril, а кто-то осуждает, и не разработчикам судить о том, чьи взгляды верны, а чьи нет, кому разрешать, а кому запрещать участие в проекте и конференциях. Элко также отверг обвинения в ущемлении меньшинств, указав на то, что изначально старался сформировать инклюзивную среду, открытую для всех людей, независимо от их происхождения и особенностей. После рассмотрения открытого письма управляющий совет NixOS Foundation заявил о проведении в течение 14 дней собрания, на котором будет сформирована новая структура управления проектом, подчинённая сообществу и нацеленная на удовлетворение потребностей сообщества. После создания нового органа управления, члены текущего управляющего совета, в который помимо Элко входят ещё четыре участника, передадут новой структуре свои полномочия. Процесс трансформации управления в проекте будет проходить публично и каждый участник сможет проконтролировать его. В заявлении управляющего совета признаётся, что управление проектом не успевает адаптироваться к изменениям и росту сообщества. Несмотря на то, что управляющий совет создавался в основном для решения финансовых, юридических и административных вопросов, многие воспринимали его и как орган руководства сообществом. В ответ совет брал на себя функции арбитра, разбирающего конфликты, но был не готов справиться с возникающими в сообществе кризисами, вызванными проблемами коммуникации, модерирования и определения полномочий при принятии решений. Планируется, что новая структура управления будет наделена всеми полномочиями для решения вопросов в таких областях, как политика в отношении спонсоров, улаживание конфликтов интересов, полномочия при модерировании и защита меньшинств.

| ||

|

Обсуждение (231 –15) |

Тип: Тема для размышления |

Интересно

| ||

| · | 05.05.2024 | Выпуск Chrome OS 124 (63 –5) |

|

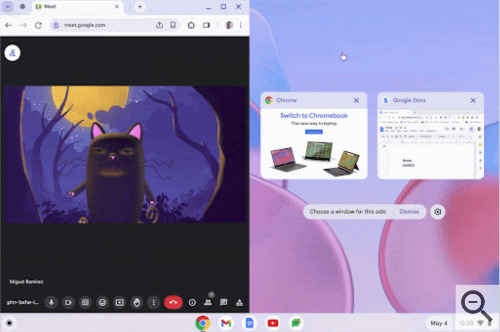

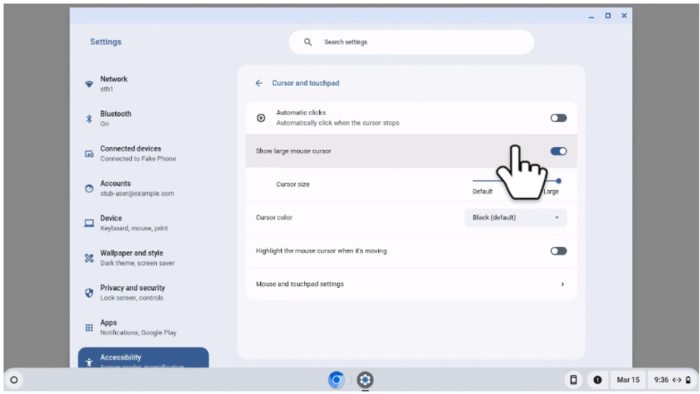

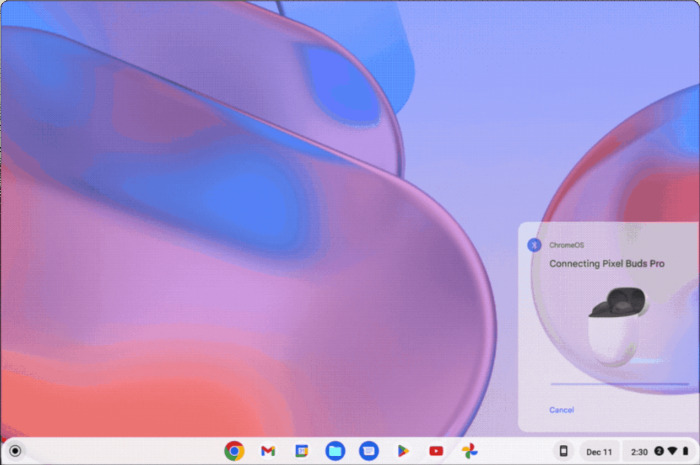

Представлен релиз операционной системы Chrome OS 124, основанной на ядре Linux, системном менеджере upstart, сборочном инструментарии ebuild/portage, открытых компонентах и web-браузере Chrome 124. Пользовательское окружение Chrome OS ограничивается web-браузером, а вместо стандартных программ задействованы web-приложения, тем не менее, Chrome OS включает в себя полноценный многооконный интерфейс, рабочий стол и панель задач. Вывод на экран осуществляется при помощи графического стека Freon (ведётся работа по переходу на использование Wayland) и оконного менеджера Aura. Исходные тексты распространяются под свободной лицензией Apache 2.0. Сборка Chrome OS 124 доступна для большинства актуальных моделей Chromebook. Для использования на обычных компьютерах предлагается редакция Chrome OS Flex.

Основные изменения в Chrome OS 124:

| ||

|

Обсуждение (63 –5) |

Тип: Программы |

| ||

| · | 05.05.2024 | Выпуск загрузочных прошивок Libreboot 20240504 и Canoeboot 20240504 (53 +15) |

|

Представлен выпуск свободной загрузочной прошивки Libreboot 20240504, который получил статус стабильной версии (прошлый стабильный релиз был опубликован в июне 2023 года). Проект развивает готовую сборку проекта Coreboot, предоставляющую замену проприетарным прошивкам UEFI и BIOS, отвечающим за инициализации CPU, памяти, периферийных устройств и других компонентов оборудования, с минимизацией бинарных вставок.

Libreboot нацелен на формирование системного окружения, позволяющего обойтись без проприетарного ПО настолько, насколько это возможно, не только на уровне операционной системы, но и прошивки, обеспечивающей загрузку. Libreboot дополняет Coreboot средствами для упрощения применения конечными пользователями, формируя готовый дистрибутив, которым может воспользоваться любой пользователь, не имеющий специальных навыков. В новом выпуске добавлена поддержка ноутбука Dell Latitude E5420 и решены проблемы с выходом из спящего режима S3 других поддерживаемых ноутбуков Dell Latitude. Для ноутбуков HP EliteBook 8560w решены проблемы с WiFi. Проведена работа по повышению стабильности и исправлению ошибок при работе с ранее поддерживаемыми платами. Включены изменения, накопленные за год в тестовых ветках Libreboot. Загрузчик GRUB обновлён до версии 2.12 и расширен патчами для поддержки USB 3.0 и для использования хэшей argon2 при формировании ключей к шифрованным разделам LUKS2 (вместо PBKDF2). В SeaBIOS предоставлена возможность загрузки с накопителей NVMe SSD. В сборочной системе проведена оптимизация, нацеленная на снижение размера кода. Для прошивки образов Libreboot в материнские платы вместо утилиты flashrom задействован инструментарий flashprog.

Оборудование, поддерживаемое в Libreboot:

В дополнение к Libreboot сформирован выпуск проекта Canoeboot 20240504, который позиционируется как полностью свободная сборка Libreboot, соответствующая требованиям Фонда СПО к полностью свободным дистрибутивам. Выпуск Canoeboot основан на версии Libreboot 20240504, из которой удалены компоненты и изменения, не соответствующие критериям Фонда СПО. Необходимость в создании отдельной сборки Libreboot объясняется тем, что сформированные Фондом СПО требования к свободным дистрибутивам не допускают поставку бинарных прошивок (firmware) и любых бинарных компонентов драйверов. При этом начиная с 2022 года проект Libreboot перешёл на более прагматичные правила использования бинарных компонентов, позволившие заметно расширить спектр поддерживаемого аппаратного обеспечения. Новой целью проекта Libreboot стала поддержка всего оборудования, поддерживаемого в coreboot, за исключением бинарных компонентов, влияющих на безопасность и надёжность (например, в Libreboot используется me_cleaner для отключения Intel ME). При таком подходе Libreboot потерял статус полностью свободного дистрибутива с позиции Фонда Свободного ПО. Устройства, поддерживаемые в Canoeboot:

| ||

|

Обсуждение (53 +15) |

Тип: Программы |

| ||

| · | 05.05.2024 | После многолетнего забвения опубликован минималистичный web-браузер Dillo 3.1 (156 +43) |

|

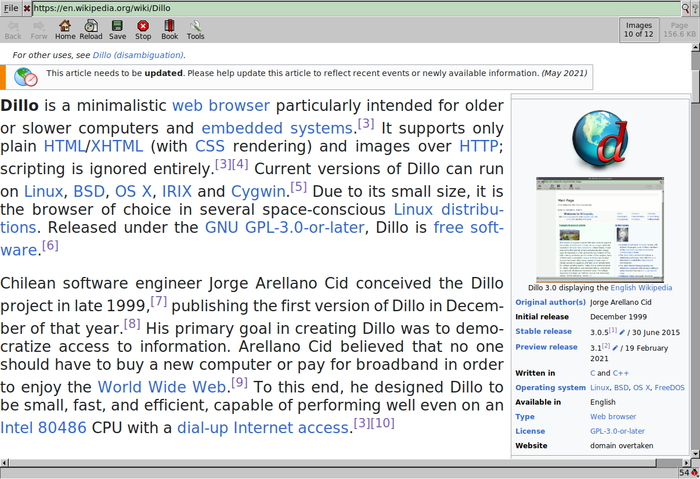

Опубликован релиз минималистичного web-браузера Dillo 3.1, написанного на языке С/C++ с использованием библиотеки FLTK. Браузер отличается небольшим размером (исполняемый файл около мегабайта при статической сборке) и минимальным потреблением памяти, при наличии графического интерфейса с поддержкой вкладок и закладок, поддержке HTTPS и базового набора web-стандартов (есть поддержка HTML 4.01 и CSS, но нет JavaScript). Функциональность Dillo может расширяться через плагины, например, имеются плагины для протоколов IPFS и Gemini.

Код проекта распространяется в рамках лицензии GPLv3.

Прошлый значительный выпуск Dillo 3.0.0 был опубликован в 2011 году, а последнее корректирующее обновление 3.0.5 в 2015 году. В 2016 году умер один из ключевых разработчиков проекта, после чего в 2017 году разработка Dillo полностью остановилась, а в 2022 истёк срок оплаты за домен проекта и сайт dillo.org прекратил существование. В январе 2024 года предпринята попытка возрождения проекта, результаты которой представлены в составе Dillo 3.1. В 2023 году также было создано ответвление Dillo+ (Dillo-Plus), в которое были включены накопившиеся исправления (последнее изменение в Dillo-Plus было добавлено два месяца назад). Основные изменения в Dillo 3.1:

| ||

|

Обсуждение (156 +43) |

Тип: Программы |

| ||

| · | 04.05.2024 | Для FreeBSD развивается новый графический инсталлятор. Отчёт FreeBSD за 1 квартал (280 +6) |

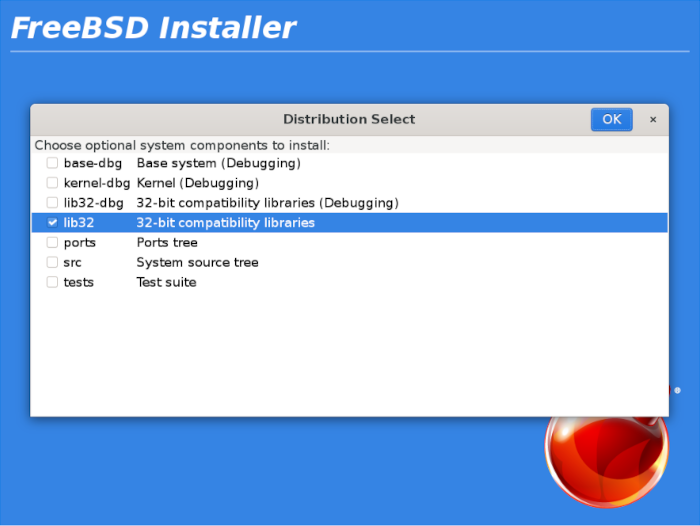

Организация FreeBSD Foundation ведёт разработку нового графического инсталлятора для FreeBSD, который призван сделать более удобным для новичков процесс установки и начальной настройки системы. Отмечается, что новый инсталлятор повысит привлекательность системы для пользователей, привыкших к графическим инсталляторам и воспринимающих текстовые интерфейсы как анахронизм. Кроме того, графический режим установки позволит сформировать более целостное окружение в сборках, использующих FreeBSD в качестве основы для запуска пользовательских окружений.

Для выполнения связанных с установкой процессов используются уже проверенные компоненты существующего инсталлятора bsdinstall, графический интерфейс в котором реализован через замену инструментария для построения консольных диалогов bsddialog на новый инструментарий gbsddialog, в котором задействованы диалоги и виджеты на базе библиотеки GTK. Подобный подход позволяет реализовать возможность установки в графическом режиме, используя имеющуюся инфраструктуру инсталлятора bsdinstall и сохранив в нём возможность консольного режима установки. Аналогичная замена может быть произведена и для конфигуратора bsdconfig, который уже поддерживает опцию "-X" для создания простого графического интерфейса через вызов Xdialog (на базе GTK2) вместо bsddialog. Использование gbsddialog вместо Xdialog позволит получить более современное оформление интерфейса. Рабочая реализация нового инсталлятора уже готова для тестирования, а необходимые для его интеграции в основной состав патчи предложены для рецензирования. Для включения в bsdinstall предложены переведённые на bsddialog интерфейсы для добавления пользователя, установки пароля администратора и выбора часового пояса, а также компоненты для выбора реализации утилиты dialog на основе значения переменной окружения $DIALOG и поддержки активации графического режима.

Примечательно, что проект GhostBSD (редакция FreeBSD с рабочим столом MATE) уже использует собственный графический инсталлятор, написанный на Python и PyGTK, но его перенос во FreeBSD не рассматривается, так как он потребует включения Python в качестве дополнительной зависимости, что приведёт к заметному увеличению размера установочного носителя. Несколько лет назад при поддержке FreeBSD Foundation также развивался прототип графического инсталлятора, написанного на языке Lua и реализованного в форме http-сервера, предоставляющего web-интерфейс, который открывается в однооконном режиме при помощи web-браузера. Из других событий, упомянутых в отчёте FreeBSD за первый квартал 2024 года, можно отметить:

| ||

|

Обсуждение (280 +6) |

Тип: К сведению |

| ||

| << Предыдущая страница (позже) | ||

| Следующая страница (раньше) >> | ||